この記事はグロースアンドコミュニケーションズ Advent Calendar 2017の20日目の記事です。

皆さん

お疲れサマンサ!

さてさて今回も、セキュリティネタでございます。

今回のネタは、、、

「AppGoat」について

です。

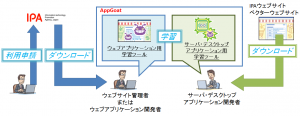

(IPA:脆弱性体験学習ツール AppGoatより)

「AppGoat」の補足から参りましょう。

AppGoatとは、IPAから提供されている脆弱性体験学習用ツールのことです。

AppGoatには、「WEBアプリケーション版」と

「サーバ、デスクトップアプリケーション版」の2種類あり、

それぞれのツールを利用することで、脆弱性の混入箇所がわかったり、

その脆弱性への対策がわかるというものです。

もちろん悪用厳禁です!

特にWEBアプリケーション版については、IPAにメールを送付して、

利用内容を伝える必要があります。

(IPA:脆弱性体験学習ツール AppGoatより)

自宅学習用で申請したところサクッと申請が通り、

ファイルのリンクが貼られたメールが送られてきました。

送信元のアドレスが、RISS(情報処理安全確保支援士)で登録したものだったので、

サクッと申請が通ったのではないでしょうか?w

(登録者のPDFから私を探すのも面白いかもしれませんねー。)

そろそろ本題に参りましょう

AppGoatでは、「基本」、「応用」、「総合」という形で構成されており、

基本には、以下の項目があります。

- クロスサイトスクリプティング

- SQLインジェクション

- CSRF

- ディレクトリトラバーサル

- OSインジェクション

- セッション管理の不備

応用には、以下があります。

- 認証制御や認可制御の欠落

- HTTPヘッダ・インジェクション

- バッファオーバーフロー

- クリックジャッキング

- メールヘッダ・インジェクション

- その他の脆弱性(システム情報漏えい等)

そして総合は、文字通りの総合問題と、脆弱性検査になっています。

また、補足として、脆弱性の修正例と、ツールの説明が記載されています。

実際のツールについて

では、気になるツールについてですが、

割愛・・・・!

ツールの内容をお見せすることが・・・

できない・・・・・・!

無論・・・・

見せたい・・・・!

私はその一部始終を・・・・

見ていただきたい・・・・・・!

が・・・・

駄目・・!

圧倒的コンプライアンスによって・・・・・・・・

規制・・・・・・!

お見せすることが・・・・

できない・・・・・・・・!

(中間管理録トネガワ第37話より)

一度使ってみたかったんですよ~w

しかし実際ツールの内容は悪用厳禁なので、見せられませぬ。

各種脆弱性体験学習ツールの内容については、IPAにメールで申請して

ご自身で体験してみるといいと思います。

ヨロコ